Azure Arc:

سرویسی از مایکروسافت است که امکان اتصال و مدیریت منابع خارج از Azure، مانند سرورها، خوشههای Kubernetes و پایگاههای داده را فراهم میکند.

از طریق Azure Arc میتوان قابلیتهایی نظیر نظارت، اعمال سیاستهای امنیتی، مدیریت متمرکز و حتی اجرای برخی سرویسهای Azure بر روی زیرساختهای غیر Azure را فراهم ساخت.

این سرویس، مدیریت یکپارچه منابع در محیطهای ترکیبی (Hybrid) و چندابری (multi-cloud) را ممکن میسازد.

جهت آشنایی بیشتر با امکانات Azure Arc ، مطالعه مقاله تهیهشده توسط امیر فراهانچی توصیه میشود.

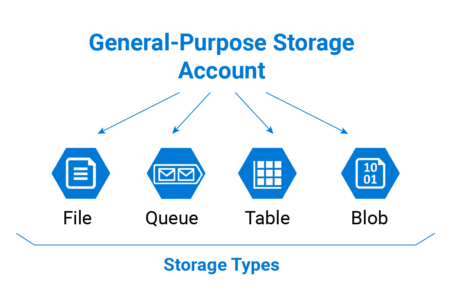

منابع قابل اتصال به Azure Arc:

| نوع منبع | توضیح |

| 🖥️ Machines | سرورهای فیزیکی یا VMهای لینوکس/ویندوز در دیتاسنتر یا سایر ابرها |

| ☸️ Kubernetes Clusters | کلاسترهای Kubernetes در محیطهای Edge، Cloudهای دیگر، یا داخلی |

| 💽 SQL Server | نصبشده روی VM یا فیزیکی، با پشتیبانی از مانیتورینگ و امنیت |

| 🏗️ VMware vSphere | اتصال vCenter به Azure برای مدیریت و مدرنسازی منابع VMware |

| 🛠️ System Center VMM | مدیریت ماشینهای SCVMM از طریق Azure |

| 🧱 Azure Stack HCI / Azure Local | مدیریت VMها و کلاسترهای محلی در زیرساخت HCI |

تفاوت اصلی Azure Arc با مهاجرت کامل (full migration) به Azure در محل اجرای منابع و هدف از استفاده آنهاست. اینجا به صورت خلاصه و مقایسهای توضیح خواهم داد.

✅ Azure Arc

منابعی مانند سرورها یا پایگاههای داده همچنان در محل (on-premises) یا در سایر بسترهای ابری باقی میمانند و تنها به Azure متصل میشوند.

این اتصال امکان بهرهمندی از قابلیتهایی نظیر مدیریت متمرکز، نظارت، امنیت و برخی سرویسهای Azure را فراهم میسازد.

Azure Arc راهکاری مناسب برای سناریوهای ترکیبی (Hybrid) و شرایطی است که مهاجرت کامل به Azure امکانپذیر یا مقرونبهصرفه نیست.

در این روش، نیازی به جابهجایی دادهها یا زیرساخت فیزیکی وجود ندارد.

✅ مهاجرت کامل به Azure:

در این روش، منابع بهطور کامل به بستر Azure منتقل میشوند (مانند ماشینهای مجازی یا پایگاههای داده) و بهصورت بومی (native) در محیط Azure اجرا خواهند شد.

این رویکرد برای سازمانهایی مناسب است که قصد دارند زیرساخت خود را بهطور کامل به فضای ابری Azure انتقال دهند.

مهاجرت کامل معمولاً نیازمند بازطراحی، بهینهسازی و سازگارسازی منابع با معماری کلود دارد.

در بخش سرورها (Arc-enabled servers)، ماشینهایی با سیستمعاملهای زیر قابل اتصال به Azure Arc هستند:

ویندوز سرور ۲۰۱۲ R2 به بالا (شامل ۲۰۱۶، ۲۰۱۹،…)

توزیعهای لینوکس مانند Ubuntu، CentOS، RHEL، SUSE و Debian (بسته به نسخه پشتیبانیشده توسط مایکروسافت)

در زمینه مجازیسازی و دیتاسنتر نیز، ماشینهای مجازی اجراشده بر روی پلتفرمهایی نظیر VMware vSphere / ESXi و Hyper-V کاملاً قابل اتصال به Azure Arc هستند، مشروط بر آنکه سیستمعامل داخل ماشین، جزو نسخههای پشتیبانیشده باشد. نسخههایی که منسوخ شدهاند یا از پشتیبانی خارج شدهاند (مانند Windows Server 2008 یا لینوکسهای قدیمی لحاظ نمیشوند.)

پیشنیازهای Azure Arc در سمت Azure Portal:

قبل از اتصال سرورها یا منابع خود به Azure Arc، باید مطمئن شوید که Resource Provider های مورد نیاز در Subscription شما فعال هستند. این مرحله ضروری است و معمولاً حدود ۵ دقیقه زمان میبرد تا ثبت نام کامل شود.

۱. Resource Providerهای مورد نیاز

برای استفاده از Azure Arc-enabled servers، چهار Resource Provider زیر باید در Subscription شما فعال باشند:

Microsoft.HybridCompute Microsoft.GuestConfiguration Microsoft.HybridConnectivity Microsoft.AzureArcData

نحوه ثبت Resource Providerها از طریق Azure CLI :

az provider register –namespace ‘Microsoft.HybridCompute’

az provider register –namespace ‘Microsoft.GuestConfiguration’

az provider register –namespace ‘Microsoft.HybridConnectivity’

az provider register –namespace ‘Microsoft.AzureArcData’

نصب تکبهتک (Single/Manual Install):

در این حالت میتوانید بهجای Service Principal از حساب کاربری (User Account) با دسترسی مناسب هم میتوانید استفاده کنید. در هنگام اجرای اسکریپت نصب، از شما درخواست ورود (Interactive Login) میشود. این روش برای تعداد محدود ماشین مناسب است.

نصب در مقیاس بزرگ (At Scale):

برای تعداد زیاد ماشین توصیه میشود، چون فرآیند احراز هویت نیاز به تعامل کاربر ندارد. در این حالت باید از Service Principal برای احراز هویت غیرتعاملی (Non-Interactive) استفاده کنید.

یک Service Principal در Azure بسازید. من با cli راحتترم شما از پرتال هم میتوانید spn را ایجاد کنید.

Active SubscriptionID#

subscriptionId=$(az account show –query id –output tsv)

Create a Service Principal with contributor access on subscription#

az ad sp create-for-rbac -n “SPNArc or what other name you prefer” –role “Contributor” –scopes /subscriptions/$subscriptionId

اعتبارنامهها (Client ID و Secret) را در Azure Key Vault ذخیره کنید.

۳: ایجاد Resource Group

نامگذاری استاندارد به طور مثال : (Arc-RG-IRAN-Prod)

استفاده از Tags برای سازماندهی و مدیریت بهتر منابع.

۴: طراحی و پیادهسازی Azure Monitor Logs:

در فرآیند استقرار عامل (Agent) ماشین متصل به Azure Arc، استفاده از Log Analytics Workspace الزامی نیست و برای مدیریت بهروزرسانیها (Update Management Center) میتوان بدون آن هم اقدام کرد.

با این حال، در صورتی که سازمان به قابلیتهای پیشرفتهای مانند مانیتورینگ سلامت سیستم، ذخیرهسازی و تحلیل لاگها، ایجاد هشدارها (Alerts)، گزارشگیری سفارشی و کوئرینویسی با KQL نیاز داشته باشد، توصیه میشود که ماشینها به یک Log Analytics Workspace متصل شوند. این کار امکان یکپارچهسازی با Azure Monitor و سایر ابزارهای مدیریتی را نیز فراهم میکند. انتخاب Workspace: Shared یا Dedicated, تنظیم Retention و هزینهها ایجاد و بررسی اتصال Workspace

نکته عملیاتی

برای سرورهای On-premises یا Multi-cloud، اول Connected Machine Agent نصب میشود، سپس برای مانیتورینگ کامل، Log Analytics Agent هم نصب میگردد.

توسعه برنامه با Azure Policy

تعریف Policy برای Tag، منطقه مجاز و نصب Agent, اعمال Policy در سطح Resource Group یا Subscription

۵: پیکربندی RBAC

استفاده از اصل کمترین دسترسی لازم, تخصیص نقشهای Built-in یا Custom Roles به منابع Arc

۶: اتصال منابع به Azure Arc

اتصال سرورها، Kubernetes و SQL Serverها , بررسی اتصال و اعمال Policy و مانیتورینگ

پیشنیازهای اتصال ماشین محلی به Azure Arc (در تمرین ما هدف اتصال یک ماشین هست.)

۱. دسترسی مدیریتی به ماشین محلی

ویندوز: باید با حسابی وارد شوید که عضو گروه Local Administrators باشد.

لینوکس: دسترسی مورد نیاز باید sudo یا root باشد.

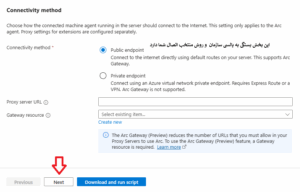

۲. دسترسی شبکهای

پورت ۴۴۳ (TCP) باید برای ارتباط با Azure باز باشد.

آدرسهای زیر باید در فایروال یا پراکسی مجاز باشند:

management.azure.com

login.windows.net

login.microsoftonline.com

*.ods.opinsights.azure.com (برای Log Analytics)

*.guestconfiguration.azure.com (برای Guest Configuration)

*.his.arc.azure.com (برای Hybrid Identity Service)

*.arc.azure.com (برای Azure Arc)

بررسی اتصال شبکهای از ماشین محلی:

برای اطمینان از اتصال صحیح، میتوانید از دستورات زیر استفاده کنید:

Poweshell:

Test-NetConnection management.azure.com -Port 443

Test-NetConnection login.windows.net -Port 443

Test-NetConnection login.microsoftonline.com -Port 443Test-NetConnection *.ods.opinsights.azure.com -Port 443

Bash:

curl -I https://management.azure.com

curl -I https://login.windows.net

curl -I https://login.microsoftonline.com

curl -I https://*.ods.opinsights.azure.com

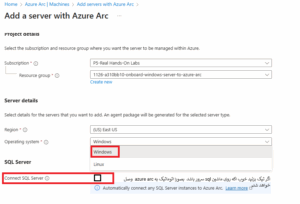

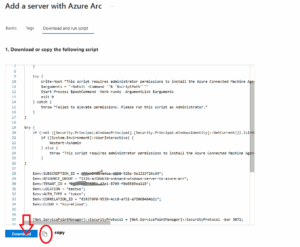

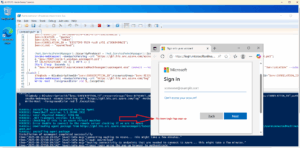

راهنمای مرحله به مرحله برای استقرار Agent در ماشین ویندوزی برای اتصال به Azure Arc:

1.آمادهسازی اسکریپت نصب:

از اسکریپت از پیش تعریفشدهی Azure Arc استفاده کنید.

در صورت نیاز آن را سفارشی کنید: اضافه کردن Tagها , وارد کردن Workspace ID , تنظیم Region Parameters این موارد به تطابق با سیاستهای حاکمیتی و مدیریتی سازمان کمک میکنند.

تگ های ماشین مورد نظر را در صورت نیاز اضافه کنید و به تب بعد download and run script بروید.

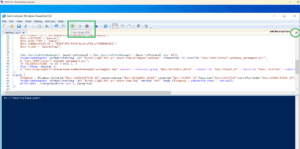

۴. اجرای نصب

روی ماشینهای هدف، اسکریپت نصب را اجرا کنید. در حالت تکبهتک: ورود با حساب کاربری (User Account) در حالت مقیاس بزرگ: استفاده از Service Principal:

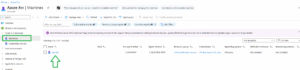

۵. تأیید استقرار

بعد از نصب، از پرتال Azure بررسی کنید که ماشینها بهدرستی در بخش Azure Arc > Servers ثبت شده باشند.

نقش Azcmagent.exe

عامل اصلی برای اتصال سرورهای خارج از Azure (On-premises یا Multi-cloud) به Azure Arcپل ارتباطی بین ماشینهای فیزیکی/مجازی و کنترلپلن Azure , سرورهای خارج از Azure را متصل و مدیریت میکند

و اینکه این عامل را نمیتوان روی ماشینهای مجازی داخل خود Azure نصب کرد.

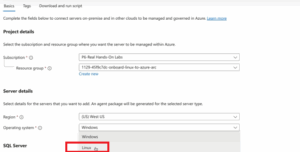

راهنمای استقرار Agent در ماشین لینوکس برای اتصال به Azure Arc:

تمام مراحل مشابه میباشد اما تنها در مرحله انتخاب نوع ماشین بحای ویندوز اینبار لینوکس را انتخاب نمایید.

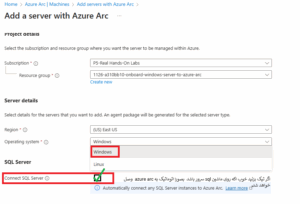

راهنمای استقرار Agent در sql server برای اتصال به Azure Arc :

تمام مراحل مشابه نصب agent در ماشین وینذوزی میباشد بعلاوه انتخاب گزینه connected sql server

🔹 نکته:

لایسنس ESU (Extended Security Updates) برای ماشین مجازی (Windows Server) و لایسنس ESU برای SQL Server بهصورت جداگانه تهیه میشوند.

🔹 جمعبندی:

در این آموزش با نحوه عملکرد عامل متصل (Connected Machine Agent) در Azure Arc و همچنین تفاوت لایسنسهای ESU ویندوز سرور و SQL Server آشنا شدیم.

در آموزش بعدی، مراحل و روشهای درخواست و تهیه لایسنس ESU را بهصورت گامبهگام با هم بررسی خواهیم کرد.

🔗 Learn more:

https://learn.microsoft.com/en-us/azure/azure-arc/servers/prerequisites

https://learn.microsoft.com/en-us/azure/azure-arc/servers/onboard-service-principal

https://learn.microsoft.com/en-us/azure/azure-arc

0 مورد نقد و بررسی